Analiza zrzutu systemu Android.

Scenariusz: We're currently in the midst of a murder investigation, and we've obtained the victim's phone as a key piece of evidence. After conducting interviews with witnesses and those in the victim's inner circle, your objective is to meticulously analyze the information we've gathered and diligently trace the evidence to piece together the sequence of events leading up to the incident.

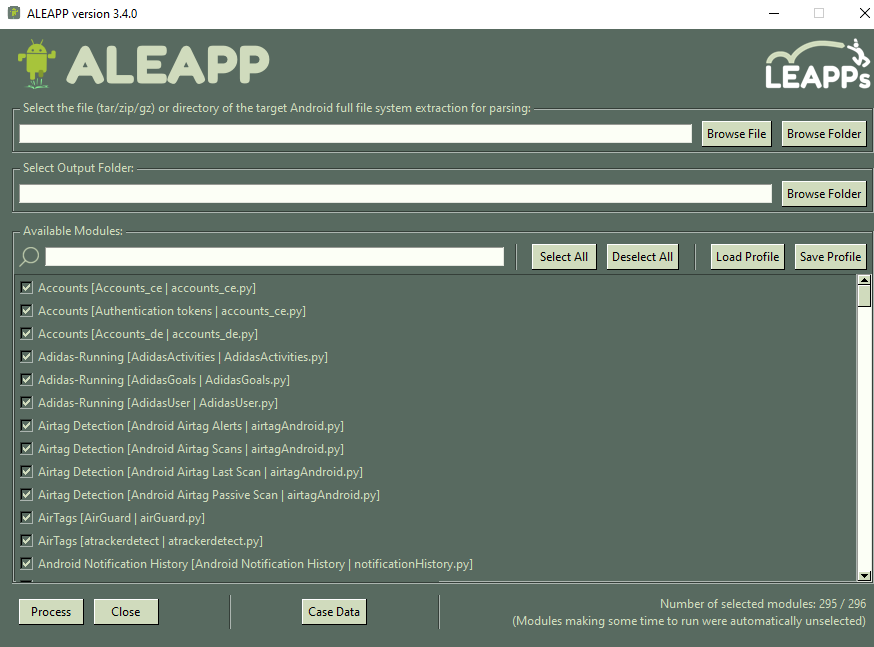

Do realizacji tego zadania wykorzystałem ALEAPP (Android Logs Events And Protobuf Parser) - narzędzie z zakresu informatyki śledczej służące do ekstrakcji i przetwarzania artefaktów pozyskanych z urządzeń z systemem Android.

Narzędzie obsługuje różne formaty wejściowe - katalogi systemu plików oraz archiwa (tar, zip, gz), a następnie generuje m.in. raport w formacie HTML. ALEAPP opiera się na architekturze wtyczek - poszczególne moduły analizujące artefakty są dynamicznie ładowane i uruchamiane dla wykrytych plików. Wyniki ich działania są zbierane i łączone w raport.

Pytanie 1#

Based on the accounts of the witnesses and individuals close to the victim, it has become clear that the victim was interested in trading. This has led him to invest all of his money and acquire debt. Can you identify the SHA256 of the trading application the victim primarily used on his phone?

Z treści pytania wynika, że analizujemy system plików telefonu ofiary, która poprzez inwestycje popadła w długi. Zadanie polega na identyfikacji aplikacji tradingowej oraz jej skrótu SHA256.

Na wstępie przygotowałem środowisko pracy. Domyślny zestaw modułów ALEAPP obejmuje parsery artefaktów systemu Android - w tym zainstalowanych aplikacji, wiadomości SMS, historii połączeń, danych lokalizacyjnych itp.

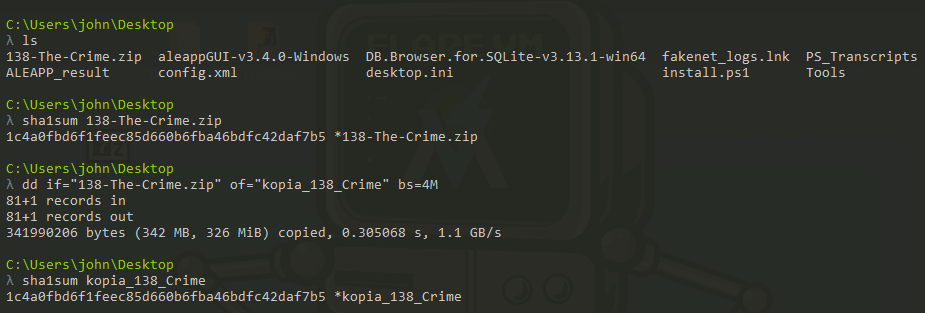

Przed przystąpieniem do analizy sporządziłem kopię binarną archiwum ZIP zawierającego zrzut systemu plików, aby pracować wyłącznie na kopii roboczej, nie naruszając materiału dowodowego. Integralność kopii została zweryfikowana przez porównanie hasha.

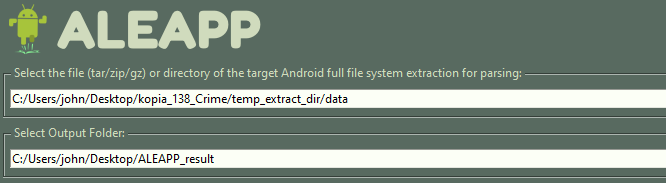

Po potwierdzeniu integralności kopii rozpakowałem archiwum i wskazałem w ALEAPP wyekstraktowany katalog jako źródło danych. Wyznaczyłem również dedykowany katalog docelowy dla wygenerowanego raportu.

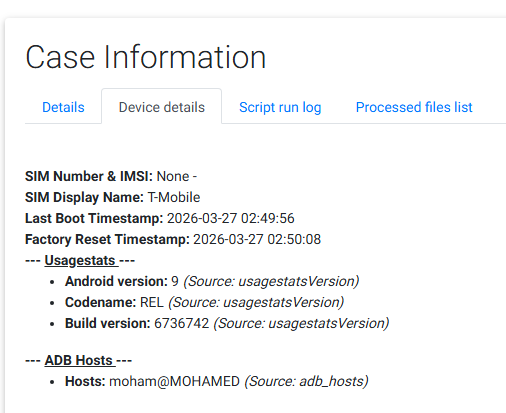

Po wygenerowaniu raportu sekcja “Case Information” dostarczyła pierwszych informacji o urządzeniu i jego właścicielu. Analizowane urządzenie działa pod kontrolą Androida w wersji 9, a nazwa hosta to moham@MOHAMED.

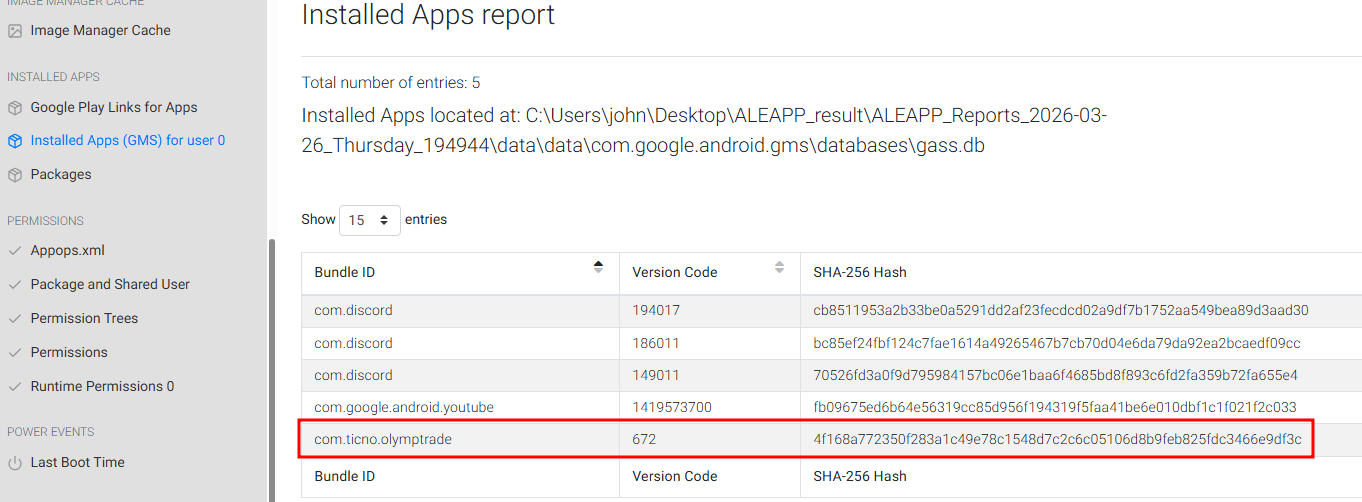

W celu identyfikacji aplikacji tradingowej przeszedłem do zakładki „Installed Apps". Aplikacją spełniającą kryteria opisane w scenariuszu jest Olymptrade - platforma inwestycyjna dostępna w google Play. W tej samej sekcji widoczna jest również wartość skrótu SHA256 pliku instalacyjnego.

Odpowiedź: 4f168a772350f283a1c49e78c1548d7c2c6c05106d8b9feb825fdc3466e9df3c

Pytanie 2#

According to the testimony of the victim's best friend, he said, "While we were together, my friend got several calls he avoided. He said he owed the caller a lot of money but couldn't repay now". How much does the victim owe this person?

Zeznania świadka wskazuja, że ofiara unikała połączeń od osoby, której była winna pieniądze. Zadanie polega na ustaleniu tej kwoty.

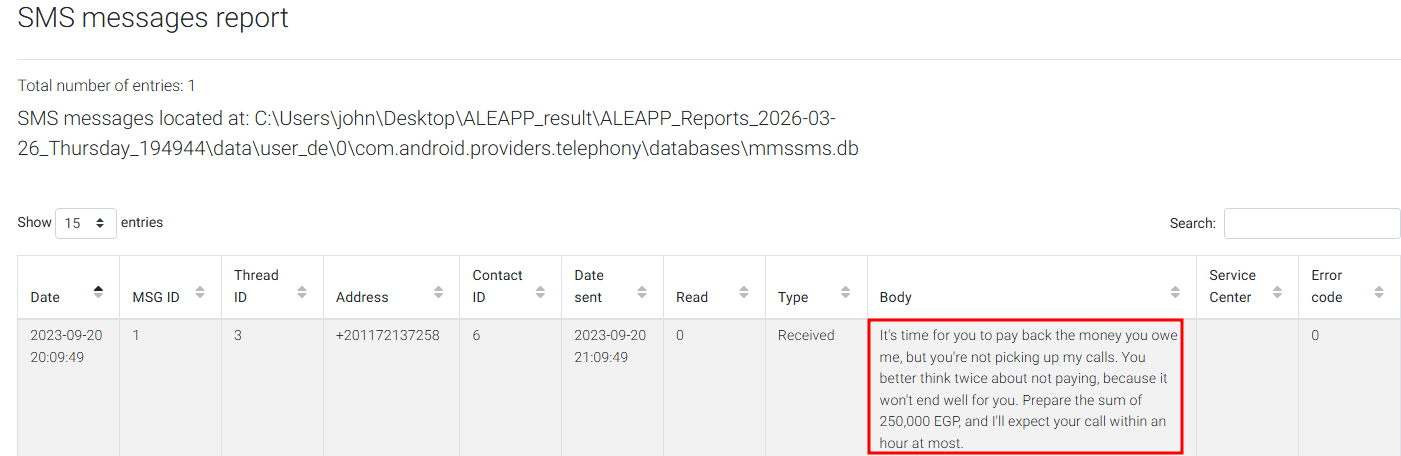

Ponieważ ALEAPP nie podaje wiele szczegółów nagrań rozmów telefonicznych, skupiłem się na analizie wiadomości SMS.

W zakładce „SMS Messages" odnalazłem wiadomość, w której nadawca domaga się zwrotu 250 000 funtów egipskich (EGP). Wiadomość zawiera również numer telefonu nadawcy oraz dokładną datę jej otrzymania - co stanowi istotny punkt odniesienia do dalszej analizy.

Odpowiedź: 250 000 EGP (funt egipski)

Pytanie 3#

What is the name of the person to whom the victim owes money?

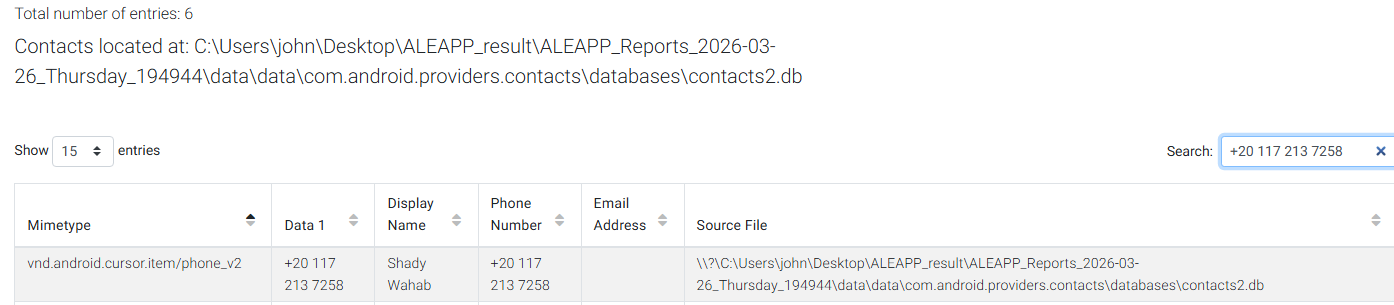

Dysponując numerem telefonu nadawcy wiadomości z żądaniem zapłaty, przeszedłem do zakładki „Contacts" i wyszukałem odpowiedni wpis.

Numer telefonu jest powiązany z kontaktem zapisanym pod nazwą „Shady Wahab". Jest to najprawdopodobniej imię i nazwisko lub pseudonim osoby, której ofiara była winna pieniądze.

Odpowiedź: Shady Wahab

Pytanie 4#

Based on the statement from the victim's family, they said that on September 20, 2023, he departed from his residence without informing anyone of his destination. Where was the victim located at that moment?

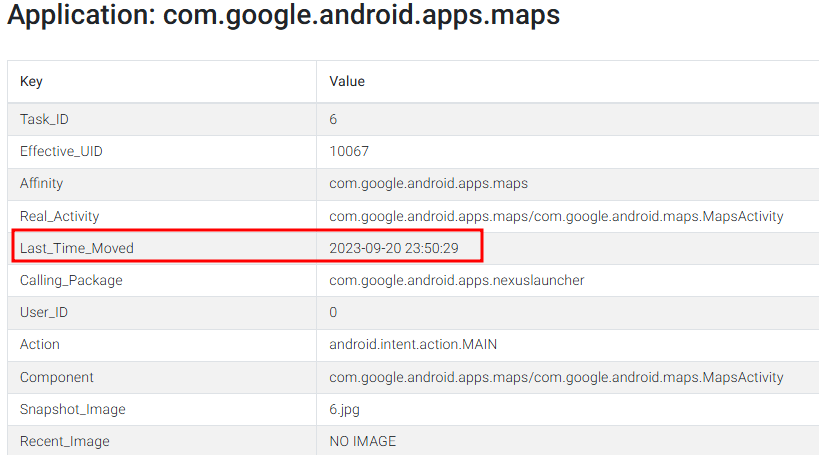

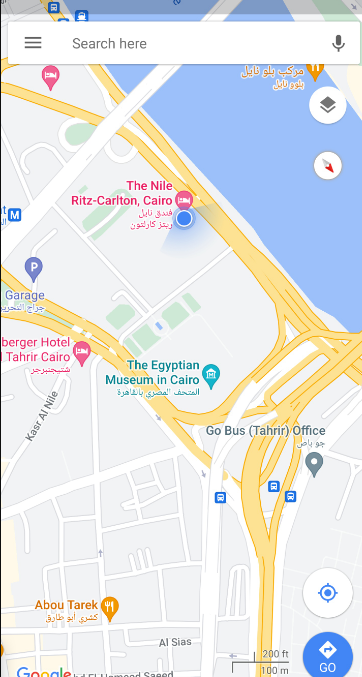

W zakładce „Recent Activity" dostępne są dane z ostatniej aktywności w aplikacji Google Maps. Data zdarzenia (20 września 2023 roku) pokrywa się z datą wskazaną w pytaniu. Artefakt o nazwie Snapshot_image stanowi zrzut ostatniego widoku aplikacji utrwalonego przez system.

Ostatnim zarejestrowanym miejscem pobytu ofiary był hotel The Nile Ritz-Carlton w Kairze.

Odpowiedź: The Nile Ritz-Carlton, Kair

Pytanie 5#

The detective continued his investigation by questioning the hotel lobby. She informed him that the victim had reserved the room for 10 days and had a flight scheduled thereafter. The investigator believes that the victim may have stored his ticket information on his phone. Look for where the victim intended to travel.

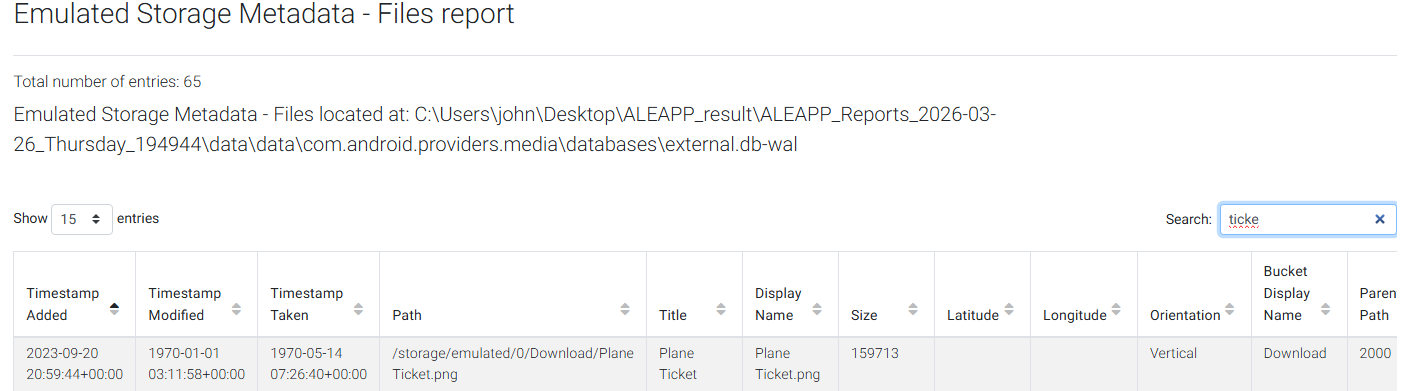

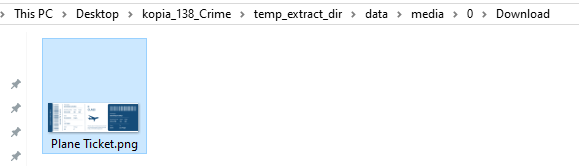

Zadanie polega na odnalezieniu biletu lotniczego przechowywanego na urządzeniu oraz ustaleniu planowanego przez ofiarę celu podróży.

W tym celu przeszukałem bazę metadanych plików, filtrując wyniki według słowa kluczowego „ticket".

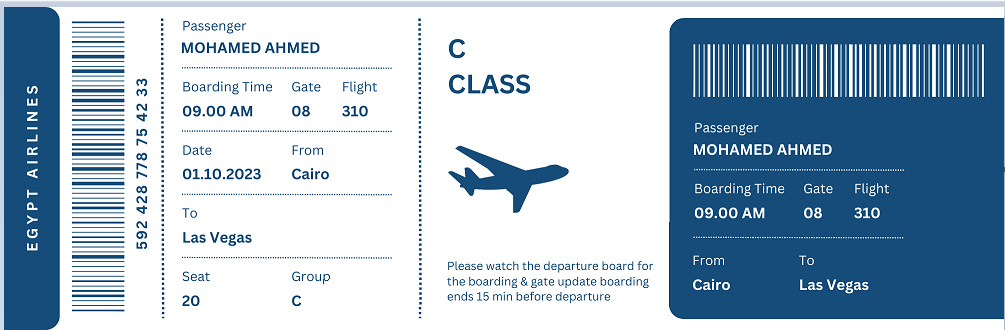

Bilet lotniczy znajdował się w katalogu “pobrane”. Data pobrania pliku pokrywa się z datą zameldowania ofiary w hotelu, co potwierdza spójność ustalonej osi czasu.

Bilet wystawiony jest na nazwisko Mohamed Ahmed. Data odlotu przypadająca 10 dni po dacie zameldowania w hotelu jest zgodna z informacją przekazaną przez pracownika recepcji.

Odpowiedź: Cel podróży to Las Vegas

Pytanie 6#

After examining the victim's Discord conversations, we discovered he had arranged to meet a friend at a specific location. Can you determine where this meeting was supposed to occur?

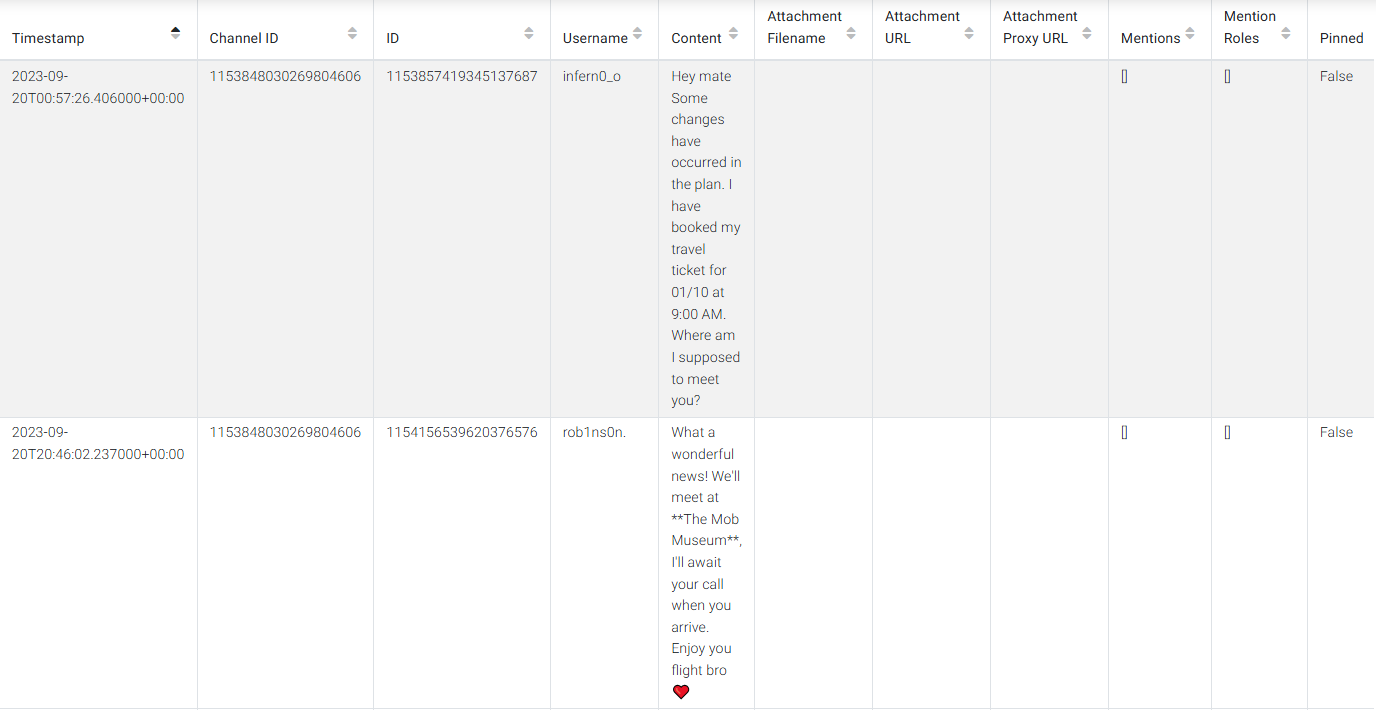

Zadanie polega na ustaleniu dokładnego miejsca spotkania na podstawie artefaktów z komunikatora Discord. W zakładce „Discord Chats" dostępne są dwie zarchiwizowane wiadomości, których data 20 września 2023 odpowiada dacie opuszczenia przez ofiarę miejsca zamieszkania. Tematem rozmowy jest zmieniona data odlotu.

Rozmówca prosi ofiarę o spotkanie w The Mob Museum - istniejącego miejsca zlokalizowanego w Las Vegas, poświęconego historii zorganizowanej przestępczości w Stanach Zjednoczonych.

Odpowiedź: The Mob Museum, Las Vegas